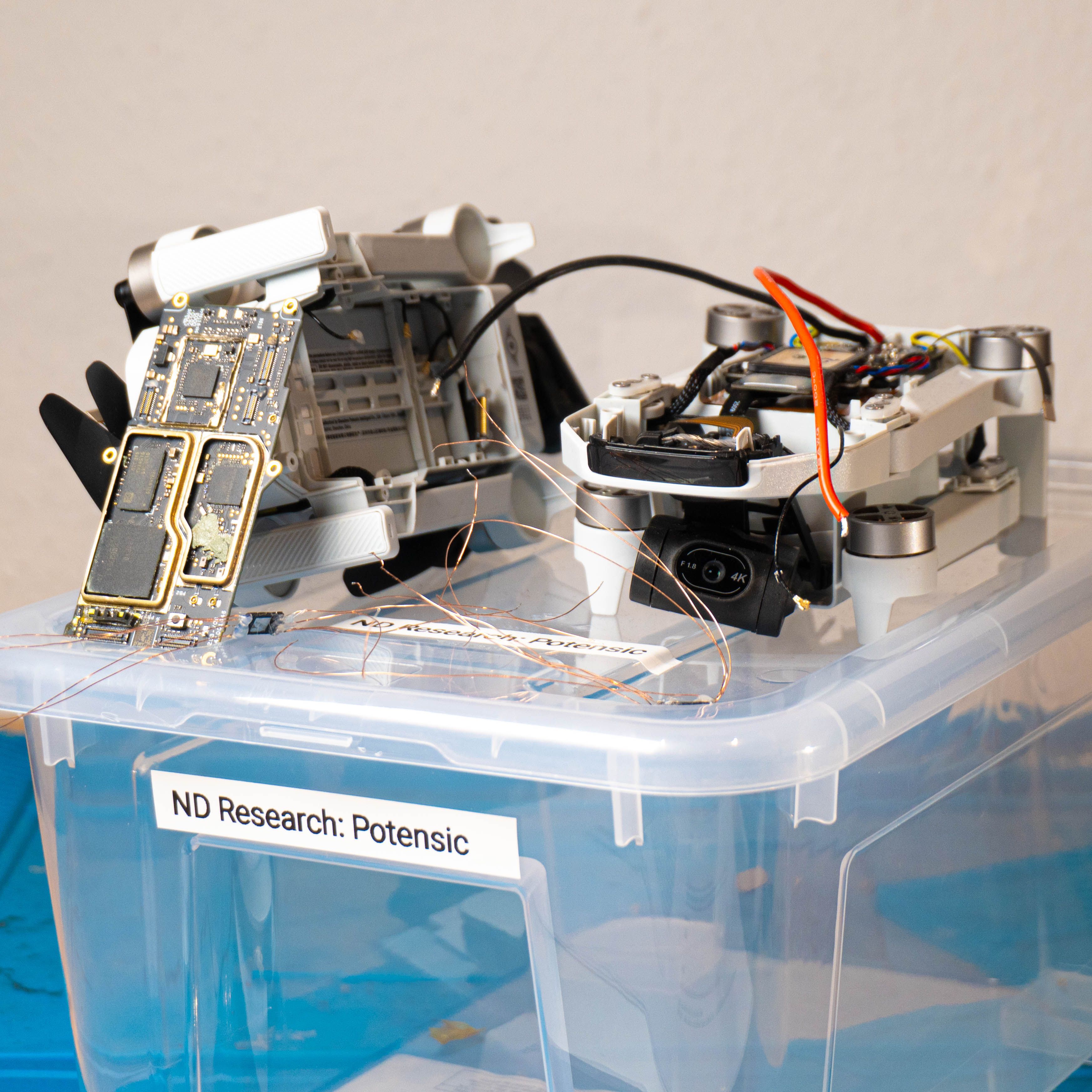

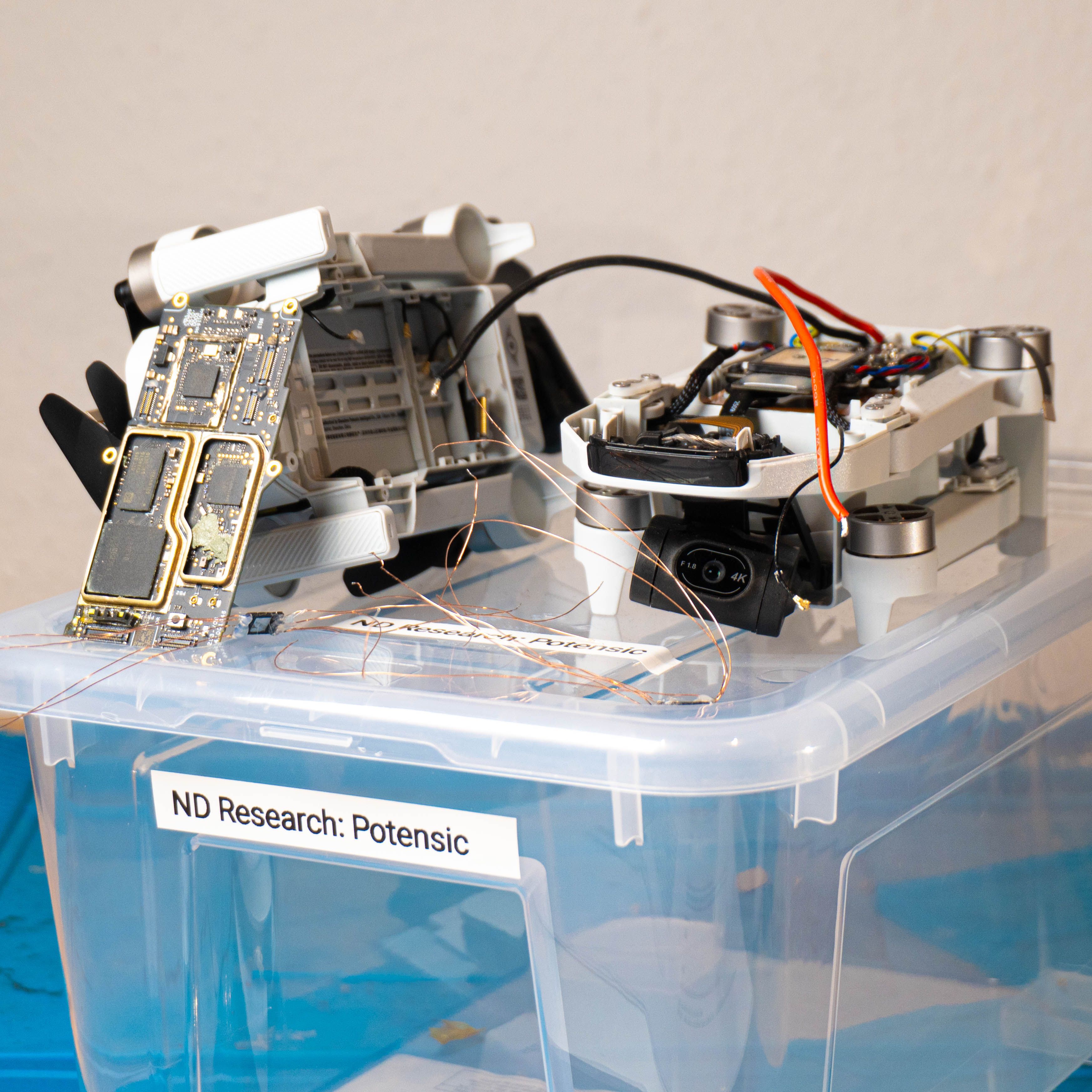

Drone Hacking Part 1: Dumping Firmware and Bruteforcing ECC

Desoldering a drone’s flash chip and reconstructing the firmware from broken data.

Unser Team besteht aus hochspezialisierten Security-Forschern, die regelmäßig kritische Schwachstellen in kommerzieller Software aufdecken. Unsere Expertise stellen wir immer wieder bei Events wie Pwn2Own unter Beweis und geben unser Wissen als Trainer auf internationalen Konferenzen weiter. Nutzen Sie unser spezialisiertes Know-how, um die Sicherheit Ihres Produkts zu analysieren.

Automatisierte Tools scheitern oft an komplexen Logikfehlern und versteckten Schwachstellen. Unsere Experten setzen daher auf gründliche, manuelle Quellcode-Analysen in gängigen Sprachen (Rust, Python, C/C++, Java, C#/.NET, TypeScript etc.). So identifizieren wir selbst subtile Sicherheitslücken, damit diese noch vor dem Release behoben werden können.

Unsere IT-Sicherheitsexperten analysieren Ihr Active Directory sowie Ihr internes Netzwerk bis ins Detail. Dabei decken wir verborgene Angriffspfade auf, über die Angreifer weitreichende Domain-Admin-Rechte erlangen könnten. Anschließend erhalten Sie konkrete Handlungsempfehlungen, um Ihre Ransomware Readiness zu erhöhen und Sicherheitsrisiken nachhaltig zu minimieren.

IoT-Geräte und Embedded Systems erfordern spezialisiertes Sicherheits-Know-How. Wir führen tiefgehende Hardware- und Firmware-Analysen durch, um Schwachstellen in Kommunikationsprotokollen, im Boot-Prozess sowie in physischen Komponenten aufzudecken.

Web-Applikationen bilden oft die größte Angriffsfläche Ihres Unternehmens. Wir identifizieren Schwachstellen in Web-Anwendungen und APIs durch die Kombination aus tiefgehenden manuellen Tests und modernen automatisierten Tools.

Durch Red Teaming, Social Engineering oder Purple Team Exercises simulieren wir das Verhalten echter Angreifer, um Ihre Abwehrmechanismen unter Realbedingungen zu prüfen. Diese Maßnahmen verschaffen Ihnen eine ganzheitliche Sicht auf Ihre Sicherheitslage und schärfen gezielt Ihre Detektions- und Reaktionsfähigkeiten.

Mobile Apps verarbeiten sensible Daten und dienen oft als direktes Tor zu Ihren Backend-Systemen. Wir prüfen Ihre Android- und iOS-Anwendungen daher intensiv auf Sicherheitslücken. Dabei betrachten wir alles von der lokalen Datenspeicherung bis zur verschlüsselten Netzwerkkommunikation.

Auf unserem Blog finden Sie Beiträge rund um das Thema Cyber-Sicherheit: Reverse-Engineering-Projekte, Forschungsarbeiten zu aktuellen IT-Sicherheitsthemen, detaillierte Hintergründe zu Solana, weiteren Blockchains und anderen web3-Technologien, Kryptographie und vielem mehr. Egal, ob Sie Entwickler, Sicherheitsexperte oder einfach technisch interessiert sind, unser Blog hält Einblicke in neue Informationen und spannende Themen für Sie bereit! Hier sind einige unserer Favoriten, für einen kleinen Vorgeschmack.

Desoldering a drone’s flash chip and reconstructing the firmware from broken data.

This blogpost starts a series about various exploits at Pwn2Own 2024 Ireland (Cork). This and the upcoming posts will detail our research methodology and journey in exploiting different devices. We start with some EXIF basics and end up with shellcode execution after reconfiguring the MMU of the RTOS.

In a recent engagement, we found an HTML to PDF converter API endpoint that allowed us to list local directories and files on a remote server. One of the PDF files we created, revealed that the converter was using a .NET renderer framework based on Chromium 62. With this, we were able to gain remote code execution by porting a Chromium 62 exploit to the particular version of the renderer.

Breaking up-to-date Windows 11 BitLocker encryption — on-device but software-only

Fordern Sie eine kostenlose Pentest-Bedarfsanalyse an!